- Muallif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Oxirgi o'zgartirilgan 2025-01-22 17:45.

Ransomware hujumlari odatda amalga oshirildi; bajarildi troyan yordamida tizimga, masalan, zararli ilova, Phishing elektron pochtasiga o'rnatilgan havola yoki tarmoq xizmatidagi zaiflik orqali kirish.

Xuddi shunday, kimdir so'rashi mumkin, to'lov dasturi hujumidan tiklanish uchun qancha vaqt ketadi?

Bunga.. Vaqt ketadi Vanson Bourne tomonidan SentinelOne homiylik qilgan 500 ta kiberxavfsizlik bo'yicha qaror qabul qiluvchilar o'rtasida o'tkazgan so'roviga ko'ra, 33 soat. O'rtacha qurbon olti marta urilgan.

ransomware hujumlari qanchalik keng tarqalgan? Xavfsizlik. 230 000 dan ortiq tahlil ransomware hujumlari Aprel-sentyabr oylarida sodir bo'lgan voqea Emsisoft kompaniyasining kiberxavfsizlik bo'yicha tadqiqotchilari tomonidan e'lon qilingan va zararli dasturlarning bir oilasi xabar qilingan hodisalarning yarmidan ko'prog'ini (56%) tashkil etgan: "To'xtatish" to'lov dasturi.

Bundan tashqari, ransomware uchun hujumning eng keng tarqalgan usuli qanday?

Hackerlar uchun to'lov dasturini tarqatishning eng keng tarqalgan usuli bu orqali fishing elektron pochta xabarlari . Hackerlar ehtiyotkorlik bilan tayyorlangan fishing elektron pochta xabarlari jabrlanuvchini aldash uchun ilovani ochish yoki zararli faylni o'z ichiga olgan havolani bosish.

Ransomware o'chirilishi mumkinmi?

Agar sizda eng oddiy turdagi bo'lsa to'lov dasturi , masalan, soxta antivirus dasturi yoki soxta tozalash vositasi, siz mumkin odatda olib tashlash mening oldingi zararli dasturlarimdagi amallarni bajarish orqali olib tashlash hidoyat. Ushbu protsedura Windows-ning xavfsiz rejimiga kirishni va Malwarebytes kabi talab bo'yicha virus skanerini ishga tushirishni o'z ichiga oladi.

Tavsiya:

Elektron raqamli imzo qanday amalga oshiriladi?

Raqamli imzo yaratish uchun elektron pochta dasturi kabi imzolash dasturi imzolanadigan elektron ma'lumotlarning bir tomonlama xeshini yaratadi. Keyin shaxsiy kalit xeshni shifrlash uchun ishlatiladi. Shifrlangan xesh - boshqa ma'lumotlar bilan bir qatorda, masalan, xeshlash algoritmi - raqamli imzo

Android Studio'da usul qanday amalga oshiriladi?

Interfeys yoki abstrakt klassning usullarini amalga oshirish Kod menyusida Usullarni amalga oshirish-ni bosing Ctrl+I. Shu bilan bir qatorda, sinf faylining istalgan joyida sichqonchaning o'ng tugmachasini bosishingiz mumkin, Generate Alt+Insert-ni bosing va Implementmethods-ni tanlang. Amalga oshirish usullarini tanlang. OK tugmasini bosing

Polycom-da konferentsiya qo'ng'irog'i qanday amalga oshiriladi?

Konferentsiya (3 tomonlama) qo'ng'iroqni boshlash uchun: Birinchi shaxsga qo'ng'iroq qiling yoki joriy qo'ng'iroqda bo'lganingizda, yangi qo'ng'iroq yaratish uchun telefondagi Konferentsiya tugmasini (yoki displeydagi Confrnc dasturiy tugmasi) bosing. Ikkinchi tomonni chaqiring

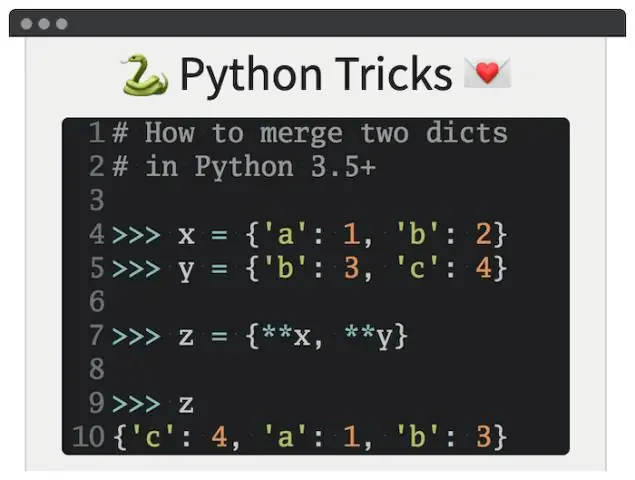

Pythonda lug'atlar qanday amalga oshiriladi?

Lug'atlar o'rnatilgan xesh funktsiyasidan foydalangan holda lug'atda saqlangan har bir kalit uchun xesh kodini hisoblash orqali ishlaydi. Xesh-kod kalitga qarab juda katta farq qiladi; masalan, “Python” -539294296 gacha, bir bit bilan farq qiluvchi “python” qatori esa 1142331976 gacha xeshlanadi

Sifatli tadqiqotda kodlash qanday amalga oshiriladi?

Sifatli tadqiqotda kodlash nima? Kodlash - bu turli mavzularni va ular o'rtasidagi munosabatlarni aniqlash uchun sifatli ma'lumotlaringizni etiketlash va tartibga solish jarayoni. Mijozlarning fikr-mulohazalarini kodlashda siz har bir javobda muhim (va takrorlanadigan) mavzularni ifodalovchi so‘z yoki iboralarga teglar belgilaysiz