Mundarija:

- Muallif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Oxirgi o'zgartirilgan 2025-01-22 17:45.

Siz boshlash juda oddiy bilan usullari masalan, “sizniki nima tahdid modeli ?” va aqliy hujum tahdidlar . Ular xavfsizlik bo'yicha mutaxassis uchun ishlashi mumkin va ular siz uchun ishlashi mumkin. U erdan siz o'rganasiz uch uchun strategiyalar tahdid modellashtirish : aktivlarga e'tibor qaratish, hujumchilarga e'tibor qaratish va dasturiy ta'minotga e'tibor qaratish.

Keyinchalik, savol tug'ilishi mumkin, nima uchun biz tahdid modellarini yaratamiz?

maqsadi tahdid modellashtirish himoyachilarga tizimning tabiati, ehtimoliy tajovuzkor profili, ehtimoliy hujum vektorlari va tajovuzkor tomonidan eng ko‘p talab qilinadigan aktivlarni hisobga olgan holda, qanday boshqaruv vositalari yoki himoya vositalarini kiritish kerakligi haqida tizimli tahlil bilan ta’minlashdan iborat.

Shuningdek, tahdid xavfini modellashtirish nima? Tahdid xavfini modellashtirish , bu xavfsizlikni aniqlash, miqdorni aniqlash va hal qilishni o'z ichiga oladi xavflar IT tizimlari bilan bog'liq bo'lgan xavfsizlik mutaxassislari ishining katta qismidir. Yaxshiyamki, ko'p tahdid xavfi modellari ishlab chiqilgan.

Xuddi shunday, so'raladi, qanday qilib tahdid modelini ishlab chiqasiz?

Bu qadamlar:

- Xavfsizlik maqsadlarini aniqlang. Aniq maqsadlar tahdidni modellashtirish faoliyatiga diqqatni jamlashga va keyingi bosqichlarga qancha kuch sarflashni aniqlashga yordam beradi.

- Ilovaning umumiy ko'rinishini yarating.

- Ilovangizni ajrating.

- Tahdidlarni aniqlang.

- Zaifliklarni aniqlang.

Tahdid profili nima?

A tahdid profili muhim aktivlar haqidagi ma'lumotlarni o'z ichiga oladi, tahdid aktyorlar va tahdid stsenariylar. Bir tashkilotning tahdid profili bularning barchasini o'z ichiga oladi tahdid ma'lumot va ushbu komponentlarning har biri birgalikda qanday ishlatilishining aniq va batafsil tasvirini taqdim etadi.

Tavsiya:

Axborot tizimlarida odamlar qanday muhim rol o'ynaydi?

Eng asosiy darajada, axborot tizimi (IS) ma'lumotlarni qayta ishlash va saqlashni boshqarish uchun birgalikda ishlaydigan komponentlar to'plamidir. Uning roli tashkilotni boshqarishning aloqa, hujjatlarni yuritish, qaror qabul qilish, ma'lumotlarni tahlil qilish va boshqalar kabi asosiy jihatlarini qo'llab-quvvatlashdir

Router xavfsizligining uchta sohasi qanday?

Router xavfsizligi, jismoniy xavfsizlik, marshrutizatorni mustahkamlash va operatsion tizim xavfsizligining uchta yo'nalishidan jismoniy xavfsizlik marshrutizatorni faqat parolni tiklashni amalga oshirishi mumkin bo'lgan vakolatli xodimlar kirishi mumkin bo'lgan xavfsiz xonada joylashtirishni o'z ichiga oladi

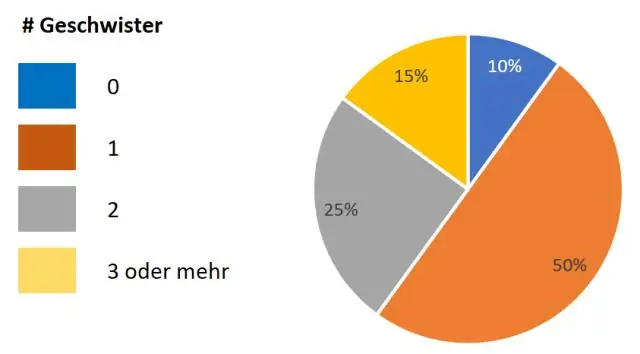

Doiraviy diagrammada qanday uchta element bor?

2 Javob: NPER 3 Doiraviy diagrammaga qaysi uchta diagramma elementi kiradi? Javob: Sarlavha, Yorliqlar qo'shish va Legend

Qanday qilib tahdid modellashtirishni amalga oshirasiz?

Tahdidlarni modellashtirish orqali tizimingizni himoya qilish uchun 5 qadam. 1-qadam: Xavfsizlik maqsadlarini aniqlang. 2-qadam: aktivlar va tashqi bog'liqliklarni aniqlang. 3-qadam: Ishonch zonalarini aniqlang. 4-qadam: Potentsial tahdidlar va zaifliklarni aniqlang. 5-qadam: Hujjat tahdidi modeli

Odamlar nimani qidirayotganini qanday aniqlash mumkin?

Foydalanuvchilar veb-saytingizni topish uchun qaysi turdagi kalit so'zlarni qidirayotganini ko'rish uchun Google Search Console > Search Traffic > Search Analytics-ga o'ting. Bu yerda bo‘lganingizdan so‘ng, siz uchun biroz qiziqish uyg‘otadigan kalit so‘zlar ro‘yxatini ko‘rasiz