Mundarija:

- Muallif Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Oxirgi o'zgartirilgan 2025-01-22 17:45.

Kiberhujumning etti bosqichi

- Birinchi qadam - razvedka. Ishga tushirishdan oldin an hujum , xakerlar birinchi navbatda zaif nishonni aniqlaydilar va undan foydalanishning eng yaxshi usullarini o'rganadilar.

- Ikkinchi bosqich - qurollanish.

- Uchinchi qadam - etkazib berish.

- To'rtinchi qadam - ekspluatatsiya.

- Beshinchi qadam - O'rnatish.

- Oltinchi qadam - Buyruq va boshqarish.

- Ettinchi qadam - maqsad bo'yicha harakat.

Xuddi shunday, kiberhujumning bosqichlari qanday?

Zararli kiberhujumning 6 bosqichi

- Razvedka - hujum strategiyasini shakllantirish.

- Skanerlash - zaifliklarni qidirish.

- Ekspluatatsiya - hujumni boshlash.

- Xizmatga kirish - iloji boricha ko'proq ma'lumot to'plash.

- Eksfiltratsiya - nozik ma'lumotlarni o'g'irlash.

- Identifikatsiyani oldini olish - kirishni saqlab qolish uchun mavjudligini yashirish.

Shuningdek, kiberhujumlarning 4 turi qanday? Kiberhujumlarning eng keng tarqalgan 10 ta turi

- Xizmatni rad etish (DoS) va tarqatilgan xizmat ko'rsatishni rad etish (DDoS) hujumlari.

- O'rtadagi odam (MitM) hujumi.

- Fishing va nayza fishing hujumlari.

- Haydovchi hujum.

- Parol hujumi.

- SQL in'ektsiya hujumi.

- Saytlararo skript (XSS) hujumi.

- Tinglash hujumi.

Oddiy qilib aytganda, kiberhujumning birinchi bosqichi nima?

Razvedka: davomida birinchi bosqich ning hujum hayot sikli, kiber Raqiblar o'z usullarini diqqat bilan rejalashtirishadi hujum . Ular o'z maqsadlariga erishishga imkon beradigan maqsadlarni tadqiq qiladilar, aniqlaydilar va tanlaydilar. Hujumchilar Twitter, LinkedIn va korporativ veb-saytlar kabi ommaga ochiq manbalar orqali ma'lumot yig'adilar.

Kiberhujumning so'rov bosqichida nima sodir bo'ladi?

The so'rov bosqichi Hujumchilar foydalanishga urinishi mumkin bo'lgan texnik, protsessual yoki jismoniy zaifliklarni topish uchun mavjud bo'lgan har qanday vositalardan foydalanadilar. Ular LinkedIn va Facebook, domen nomlarini boshqarish/qidiruv xizmatlari va ijtimoiy media kabi ochiq manba ma'lumotlaridan foydalanadilar.

Tavsiya:

Kontent tahlilining bosqichlari qanday?

Tarkibni tahlil qilish bosqichlari Kontent tahlilini o'tkazishda olti bosqich mavjud: 1) tadqiqot savolini shakllantirish, 2) tahlil birliklari bo'yicha qaror qabul qilish, 3) namuna olish rejasini ishlab chiqish, 4) kodlash toifalarini tuzish, 5) kodlash va kodlar o'rtasidagi ishonchlilik. tekshirish va 6) ma'lumotlarni yig'ish va tahlil qilish (Neuman, 2011)

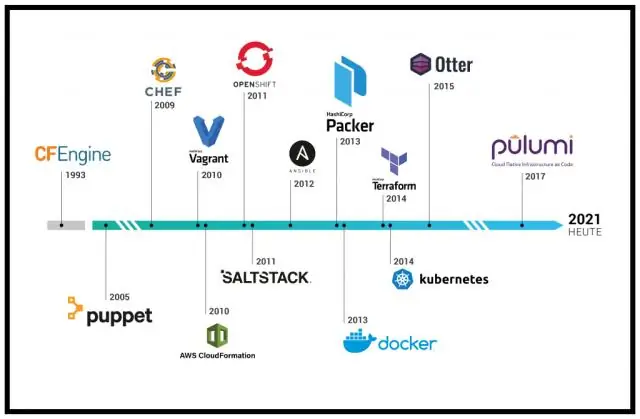

IT infratuzilmasi evolyutsiyasining bosqichlari va texnologik omillari qanday?

IT infratuzilmasi evolyutsiyasining bosqichlari va texnologik omillari qanday? IT infratuzilmasi evolyutsiyasining besh bosqichi quyidagilardan iborat: meynfreymlar davri, shaxsiy kompyuterlar davri, mijoz/serverlar davri, korporativ hisoblashlar davri, bulutli va mobil kompyuterlar davri

So'rovlarni optimallashtirishning asosiy bosqichlari qanday?

So'rovlarni optimallashtirish bosqichlari So'rovlarni optimallashtirish uchta bosqichni o'z ichiga oladi, ya'ni so'rovlar daraxtini yaratish, rejani yaratish va so'rovlar rejasi kodini yaratish. So'rovlar daraxti - relyatsion algebra ifodasini ifodalovchi daraxt ma'lumotlar strukturasi. So'rov jadvallari barg tugunlari sifatida taqdim etiladi

Voqealarga javob berishning qanday bosqichlari mavjud?

Hodisalarga javob berish bosqichlari. Hodisaga javob berish odatda olti bosqichga bo'linadi; tayyorlash, aniqlash, cheklash, yo'q qilish, tiklash va olingan saboqlar

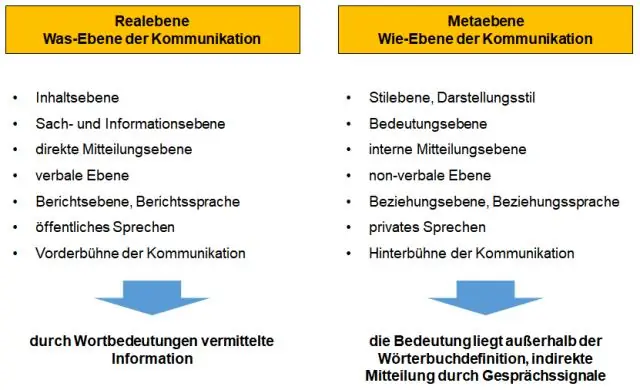

Aloqa bosqichlari qanday?

Muloqotning 8 bosqichi mavjud. Va bu bosqichlarning ba'zilari rasmiy xabar, kodlash, tanlov kanali va vosita orqali uzatish, uzatishdan keyin dekodlash va tushunish, qabul qilish, qabuldan keyin javob va fikr bildirishdir